라떼는말이야

[Snort] VMWare 가상머신 세팅 (공격자, 피해자, 스노트, 게이트웨이) 본문

2020/08/27 - [프로젝트/Snort] - [Snort] Snort 환경 구축 설계

[Snort] Snort 환경 구축 설계

Attacker (Kali) 2개의 네트워크 인터페이스를 가진다. NAT(VMNet8) : 192.168.2.50 Host-only(VMNet1) : 192.168.20.50 NAT는 VMWare NAT로 연결되어 인터넷과 연결된다. (192.168.2.254) Gateway (Kali) Snort..

latte-is-horse.tistory.com

※ 전체적인 구상도는 위 게시글 참고

VM Virtual Network 설정1(VMNet1)

VM Virtual Network 설정2(VMNet8)

Attacker Kali 설정

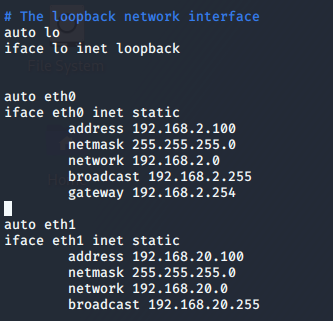

root@kali:~# vi /etc/network/interfaces

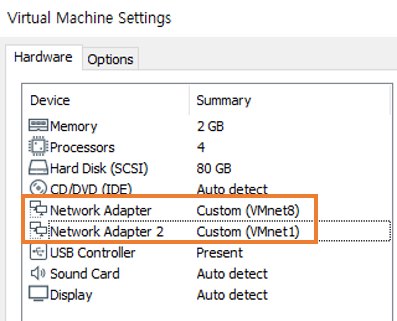

※ 반드시 Network Adapter 가 VMnet8(NAT), Network Adapter 2 가 VMNet1(Host-only)

네트워킹 재시작

root@kali:~# service networking restart

Gateway Kali 설정

root@gateway:~# vi /etc/network/interfaces

※ 반드시 Network Adapter 가 VMnet8(NAT), Network Adapter 2 가 VMNet1(Host-only)

네트워킹 재시작

root@gateway:~# service networking restart

★ 명령어 입력 1★ <--- 재부팅 시 매번 입력

iptables -t nat -A POSTROUTING -O eth0 -j MASQUERADE

iptables -A FORWARD -i eth1 -o eth0 -j ACCEPT

iptables -A FORWARD -i eth0 -o eth1 -m state --state RELATED,ESTABLISHED -j ACCEPT

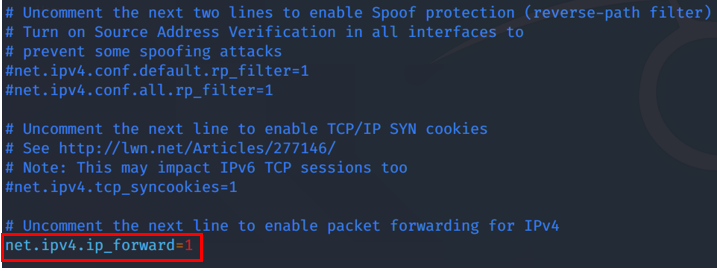

root@gateway:~# vi /etc/sysctl.conf

#net.ipv4.ip_forward=1 에서 #제거

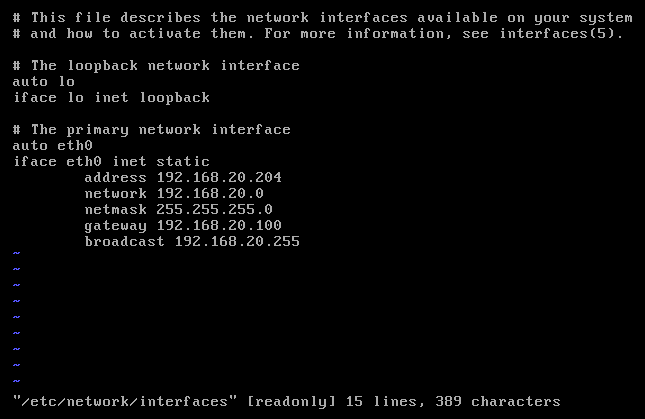

Snort Kali 설정

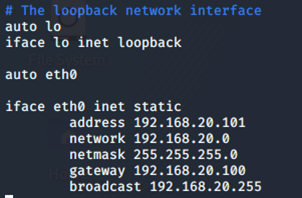

root@snort:~# vi /etc/network/interfaces

네트워킹 재시작

root@snort:~# service networking restart

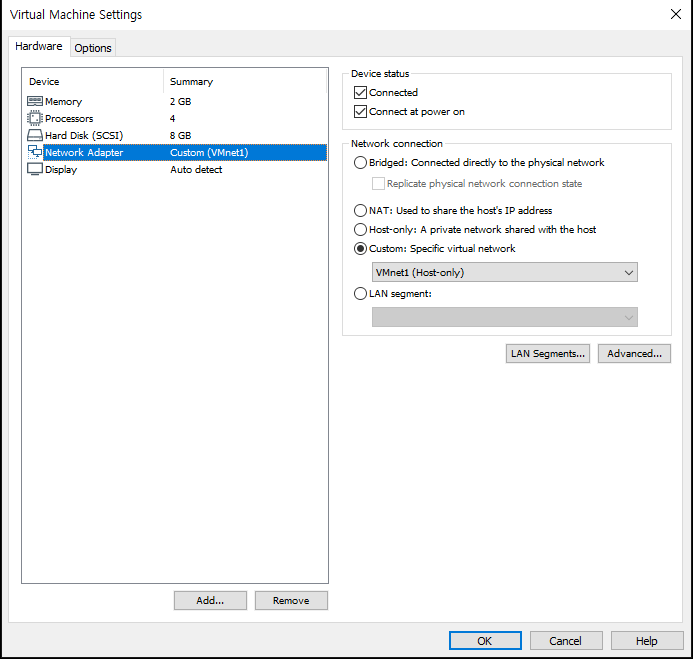

Victim Metasploitable 설정

msfadmin@metasploitable:~# vi /etc/network/interfaces

네트워킹 재시작

msfadmin@metasploitable:~# /etc/init.d/networking restart

설정된 네트워크 환경 테스트

Attacker Kali 에서 터미널 실행

root@kali:~# route -n

4개의 항목이 있는지 확인.

root@kali:~# ping 192.168.20.101 -c 1

192.168.2.101(Snort)와 연결 확인. ping이 정상적으로 보내짐

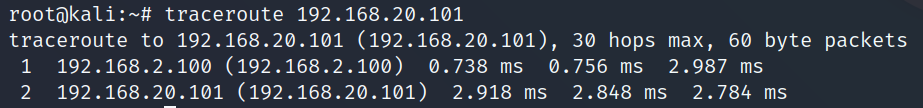

root@kali:~# traceroute 192.168.20.101

Attacker와 Snort가 직접 연결되지 않고 VMWare NAT와 게이트웨이를 통과해서 연결됨을 확인.

root@kali:~# ping 192.168.20.204 -c 1

192.168.2.101(Victim)와 연결 확인. ping이 정상적으로 보내짐

root@kali:~# traceroute 192.168.20.204

Attacker와 Victim이 직접 연결되지 않고 VMWare NAT와 게이트웨이를 통과해서 연결됨을 확인.

'프로젝트 > Snort' 카테고리의 다른 글

| PCRE (Perl Compatible Regular Expressions) (0) | 2020.08.28 |

|---|---|

| [Snort] 스노트 기본 동작 / Snort Rule 구조 (0) | 2020.08.28 |

| [Snort] Snort 환경 구축 설계 (0) | 2020.08.27 |